"Hacemos un llamado urgente a volver a lo fundamental: a construir entornos de trabajos saludables, a actuar guiados por la...

Shanghai Data Leak: la mayor exposición de datos personales de la historia

«La concentración de la información en manos del gobierno, así como de entidades privadas, trae aparejadas varias contingencias: en primer lugar, la regulación del uso de estos datos y, por otro, la concentración de focos de riesgo».

Sandra Garín - 7 julio, 2022

Sandra Garín

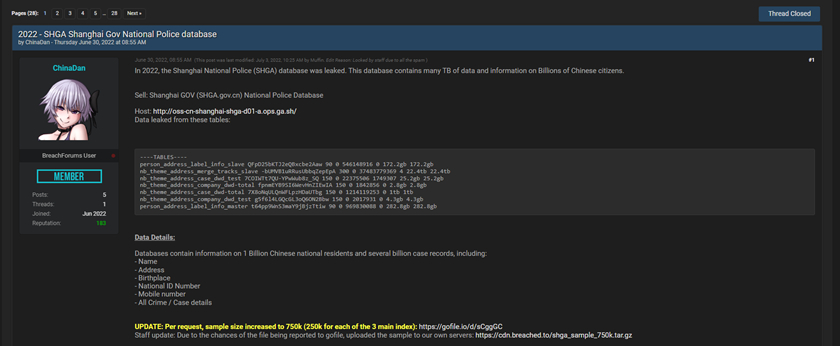

Sandra GarínEn las últimas horas, trascendió la noticia de que un usuario del foro Breach Forums, identificado como "ChinaDan", publicó a la venta una base de datos de la Policía de Shanghái que contiene aproximadamente mil millones de personas. Teniendo en cuenta que China tiene 1.400 millones de personas es muy relevante. La base de datos se ofrece a 10 BTC (bitcoin) —que según valores actuales es USD 200.000 aproximadamente—.

Según la publicación, los datos incluyen: nombres, direcciones, lugar de nacimiento, número de identificación, número de teléfono y casos policiales.

El mayor riesgo es el uso que puedan hacer quienes adquieran la base de datos, que incluye la comisión de actividades delictivas.

Según informan los medios, la noticia no ha podido ser verificada, puesto que para saber si el usuario que ofrece esta base de datos verdaderamente la tiene o no, habría que tratar de acceder a ella. En los comentarios de la publicación, otros usuarios comentan que, dado el tamaño de la muestra ofrecida a los interesados, no es posible juzgar si la publicación es verdadera o si es un scam, esto es, una estafa.

En el mismo foro también, luego de esta publicación, han surgido otros usuarios que ofrecen vender esa base de datos. Uno de ellos, en el día 5 de julio ha invocado pertenecer a la policía china y ofrece vender una parte de la base de datos de la policía de Henan, sin datos de casos policiales.

Para el análisis de este hecho, hay que hacer una distinción entre tres conceptos: Data leakage (fuga de datos), Data Breach (filtración de datos), y Data Loss (pérdida de datos). La principal diferencia entre el Data Leakage, el Data Loss y el Data Breach, es que los primeros dos son resultado de negligencia por parte del titular de la base de datos que los expone, y el Data Breach es resultado de una actividad criminal de ciberataque, generalmente, mencionada como hackeo.

Post de BreachForums donde se publicó la filtración

Post de BreachForums donde se publicó la filtraciónEn este caso, la mayoría de los medios han informado que se trató de un hackeo y en algunos se menciona al usuario como hacker autodenominado, pero lo cierto es que no hay información para confirmar eso. Del foro no surge que el usuario se identifique como hacker y se haya adjudicado un ciberataque —como sí ha pasado en casos donde interviene la agrupación Anonymous—, sino que afirma que se trata de un Data Leakage del propio organismo afectado. Por su parte CNN ha informado que se trató de una exposición de datos del propio organismo, que ha permanecido así desde hace más de un año y que se podían descargar fácilmente.

Por otro lado, también informan los medios que no se han obtenido declaraciones desde la policía china, por lo que es difícil saber con certeza lo que ha sucedido.

Esto pone sobre la mesa nuevamente el debate sobre el control de los datos de los usuarios y qué rol deben jugar los gobiernos.

Es sabido que, desde hace tiempo, el gobierno chino está desplegando una vigilancia sistemática de sus ciudadanos. Según aseguran varias fuentes, esta vigilancia también cuenta con el beneplácito de los ciudadanos, quienes prefieren ceder privacidad a cambio de acceder a seguridad y otros beneficios, como por ejemplo los sistemas de recompensa —sistema de calificación social—. Sí, muy parecido al episodio de Black Mirror, “Nosedive”.

En 2019, The New York Times publicó una nota donde se informaba que la Policía, mediante una combinación de diversas tecnologías: escáneres de teléfono, cámaras de reconocimiento facial, bases de datos de huellas digitales y otros, estaba desplegando un totalitarismo digital, donde la población se encuentra totalmente controlada. En la misma línea, el documental de la DW, llamado “China – ¿Estado policial o laboratorio del futuro?”, se describen investigaciones realizadas respecto de la vigilancia y el tratamiento de datos y la información en China.

Así también, hace un mes se informaba que Canadá prohibió a dos empresas chinas, Huawei y ZTE, prestar servicios de red 5G en Canadá, afirmando que podrían contener huecos de seguridad que permitirían acceso al Gobierno chino.

Este contexto fue especialmente reflejado durante la pandemia por COVID-19. Mientras en muchos estados se discutía sobre el tratamiento de la información en las apps creadas para el registro y seguimiento de casos, en China se avanzó mucho más rápido, puesto que ese debate no se llevó a cabo. Las personas confían en el gobierno y no dudan en dar sus datos ante la exigencia del gobierno o, también puede ser que no tengan la posibilidad de manifestarse en sentido contrario.

La concentración de la información en manos del gobierno, así como de entidades privadas, trae aparejadas varias contingencias: en primer lugar, la regulación del uso de estos datos y, por otro, la concentración de focos de riesgo. De esta forma también, hay mayor riesgo de censura de contenido y actividad de los usuarios. En este mismo caso, medios informan que el gobierno chino está censurando las búsquedas de usuarios que tratan de informarse sobre lo sucedido.

La alta concentración de datos en un solo organismo propició que, ya sea por una vulnerabilidad interna o un ataque externo, se expongan datos de los usuarios. Por otra parte, no parece ser que todas las bases de datos de la policía china hayan sido vulneradas, porque de ser así, también habría datos biométricos expuestos, los que se recopilan de forma masiva y no aparecen dentro de los datos que se venden.

Frente a esto, se ha presentado como solución, la posibilidad de que el usuario sea quien almacene y controle sus datos, algo que en el ámbito del Reglamento General de Protección de Datos de la Unión Europea se conoce como portabilidad de los datos. Sin embargo, hasta el momento, se sigue dependiendo de responsables y encargados de tratamiento.

Finalmente, un comentario adicional lo merece el hecho de que la venta se haga en bitcoin. En tal punto cabe recordar que el hecho de que se use bitcoin no favorece por sí mismo el anonimato, dado que bitcoin es una red seudonimizada y las addresses utilizadas para transaccionar son públicas, y rastreables, muchas veces asociables a una IP, salvo que se usen mecanismos adicionales. Asimismo, el uso de exchanges centralizados para cambiar esos BTCs pueden propiciar la identificación definitiva de quien quiere hacer el cambio.

*Sandra Garín es abogada de la Universidad de la República de Uruguay, consultora independiente en proyectos de software, especialista en derecho procesal y profesora universitaria.

También te puede interesar:

— Axie, Ronin y la gestión del riesgo tecnológico

— Sandra Garín, blockchain y el internet de los 90

— Novedades Crypto en Uruguay